Innehållsförteckning:

- Författare John Day day@howwhatproduce.com.

- Public 2024-01-30 12:47.

- Senast ändrad 2025-01-23 15:11.

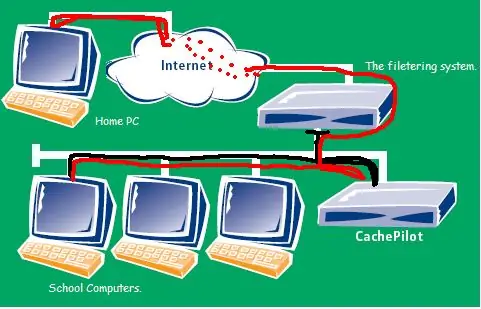

Efter att ha läst ett inlägg om lökroutern (tor) som låter dig kringgå censur utan att spåras blev jag förvånad. Sedan läste jag att det inte var särskilt säkert eftersom vissa noder kunde mata in falska data och ta tillbaka fel sidor. Jag tänkte för mig själv, det måste finnas ett bättre sätt än det här, då kom jag ihåg att det fanns. Jag vet att jag använder det här varje dag i skolan för att surfa och har hittills inte haft några problem och det är 100% säkert. Läs vidare för mer!

Steg 1: Vad du behöver

Vad du behöver för att göra detta möjligt:

En dator som kör Linux (jag använder ubuntu -server 8.04) som ligger utanför censuren, i mitt fall, hemma och är ansluten till internet. En andra dator som du kommer att arbeta från i skolan med antingen Linux eller Windows. Det kanske fungerar med mac os men jag har inte använt det så jag vet inte. En internetanslutning för både den andra är den filtrerade. Vissa grundläggande kunskaper om ditt operativsystem hjälper också men dåligt att lägga in alla kommandon för att göra det enklare.

Steg 2: Konfigurera den första maskinen,

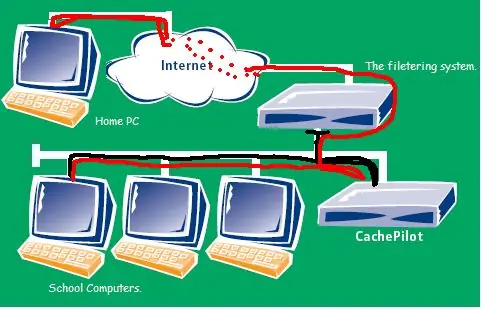

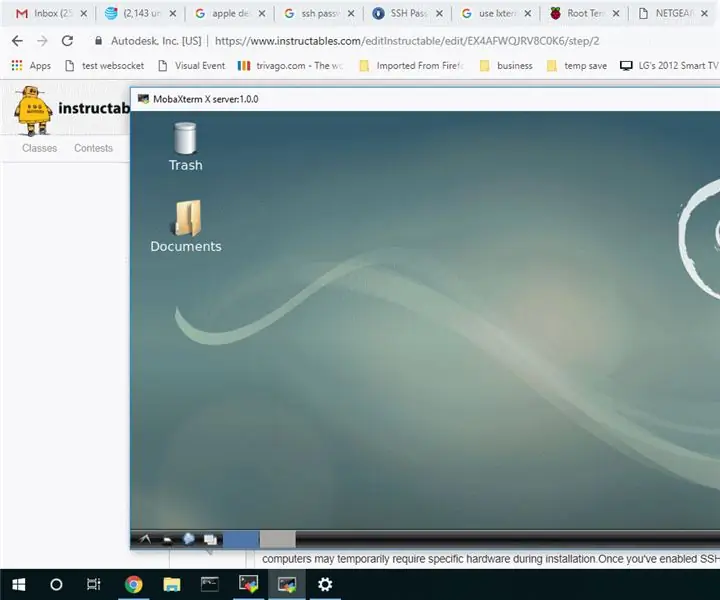

Ok, så när du satt vid den första datorn måste du först installera SSH. För att göra denna inloggning, skriv sedan "kommandoraden eller ett konsolfönster" sudo apt-get install openSSH-server "utan citattecken.

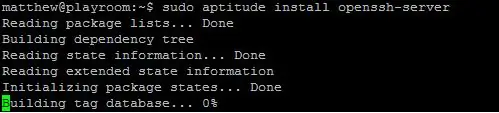

Det kommer då att be dig att ange ditt lösenord igen och sedan y (för ja) för att installera. När det är klart startar SSH -deamonen automatiskt när du startar maskinen. Du kan låta det vara så men jag rekommenderar att du ändrar några av inställningarna för att öka säkerheten och göra det mer troligt att det fungerar. För att göra detta behöver du igen öppna ett konsolfönster eller från kommandoraden och skriva in "sudo nano/etc/ssh/ssh-config" Detta öppnar en grundläggande textredigerare för konfigurationsfilen. Bläddra ner tills du hittar "hostbasedauthentication" och ändra värdet till nej, rulla sedan vidare för att hitta "port" ändra detta till en slumpmässig port som du kommer ihåg och slutligen "tunnel" och ändra detta till ja. Avsluta sedan textredigeraren (ctrl+x) och sedan y för att behålla ändringarna och ange. Starta sedan om datorn och det är den första datorn som gjorts. Du kan göra andra ändringar i konfigurationsfilen men det behövs inte för just detta. De tre sakerna ändrades, om du är intresserad, är att koppla bort roten från att logga in via ssh, att ändra portnummeranslutningarna görs och att låta vår webbtrafik tunnlas genom den. Det är bäst att välja ett portnummer som du vet inte är blockerat som 80 eller 443 etc.

Steg 3: Den andra datorn (den som påverkas av filtreringen)

På min dator använder jag fönster och allt det där skolstyckena är också fönster.

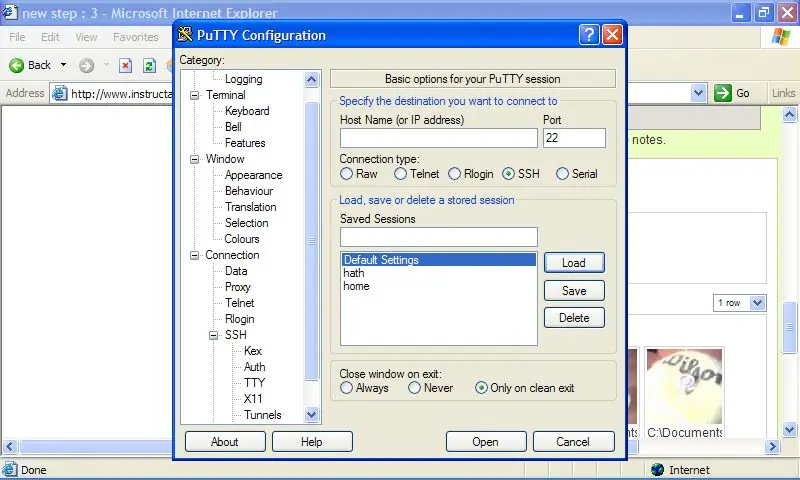

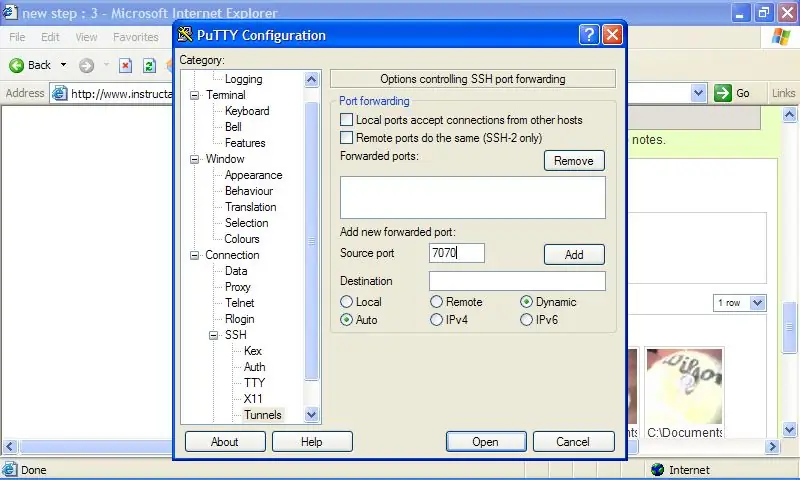

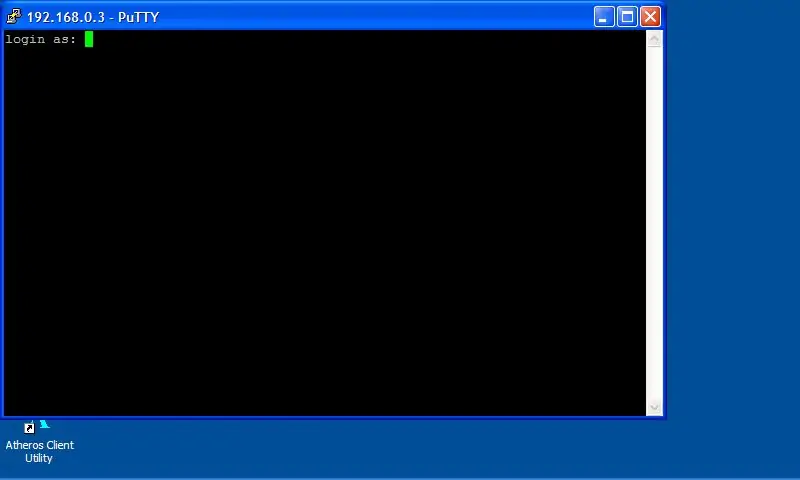

Det första du ska göra är att ladda ner firefox (om det inte redan är installerat) och ett program som heter Putty. Dessa kan också installeras på själva datorn eller bärbara versioner finns också tillgängliga för att köra usb -enheter, vilket förmodligen är bättre för dem som använder mer än en dator. Dessa kan hittas genom att helt enkelt ange deras namn i google. Installera både kitt och Firefox och öppna sedan kitt. Du bör få ett fönster som visas på den första bilden. Därefter måste du konfigurera den för att ansluta till din första dator. Skriv in IP -adressen och portnumret i de två rutorna och avlägsna SSH -knappen. I den vänstra fältet längst ner finns en meny som heter ssh under anslutning. Det finns då ett alternativ som kallas tunnlar välj det och ett fönster som detta kommer nu att visas. Skriv 7070 i källporten och välj dynamiska knappar och automatiska knappar och klicka på lägg till. Du kan nu gå tillbaka till sessionen och spara installationen för framtida bruk. Om du nu klickar på öppen, allt väl, öppnas ett svart fönster och loggar in som: kommer att visas. Logga in nu som vanligt om du satt framför den första datorn. Du kan nu minimera det här fönstret.

Steg 4: Konfigurera Firefox för att ansluta via Ssh -tunneln du just har öppnat

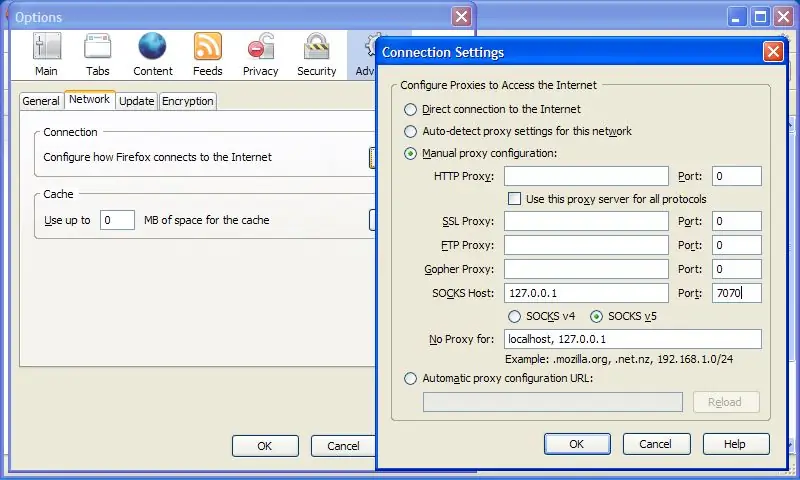

Öppna Firefox och gå sedan till Verktyg, alternativ, avancerat.

Under fliken nework klickar du på inställningar. Klicka på den manuella proxykonfigureringsknappen och ställ in den som den visas på bilden (127.0.0.1 port 7070, socks v5) Ok, sedan ok igen. Om allt har fungerat är du nu fri att använda vilken webbplats du vill oavsett om den filtreras eller inte utan problem! Den bästa biten är att den är 100% säker och ospårbar! Ja, det tar lite längre tid att ställa in då TOR men det kan enkelt flyttas från filtrerad dator till filtrerad dator om du använder de bärbara utgåvorna, och du får inga dummy -resultat:) Njut !!

Steg 5: Hur det fungerar

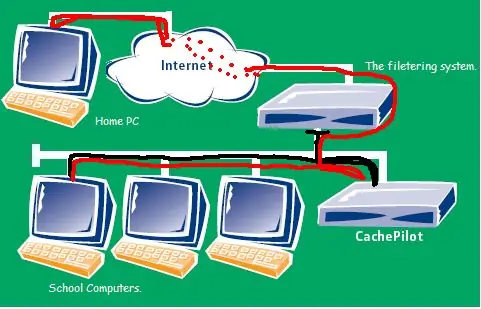

I grund och botten berättar du för firefox att ansluta till den lokala maskinen du använder på port 7070 under SOCKs v5 -protokollet.

Sedan "ser" Putty denna begäran om att ansluta till port 7070 och lägger sedan upp data och krypterar den och skickar den ner i tunneln, via internet till din hemdator. Den här datorn packar sedan upp data och dekrypterar den och utför begäran (dvs. hämtar den webbsida du begärde). Hela processen sker sedan omvänd för att få tillbaka sidan till dig. (krypterad, tunnlad, dekrypterad och skickad tillbaka till firefox) Som bara du kommer att använda den är den mycket snabbare än TOR och säkrare eftersom den är din egen dator! Det bästa är om de på något sätt hittar ett sätt att blockera det och enkelt byta porten som du gör ssh -anslutningen på och detta borde frigöra det. (inte 7070 som tunneln är på)

Rekommenderad:

DIY handkontaktdispenser utan kontakt utan en Arduino eller en mikrokontroller: 17 steg (med bilder)

DIY handkontaktdispenser utan kontakt utan en Arduino eller en mikrokontroller: Som vi alla vet drabbade COVID-19-utbrottet världen och förändrade vår livsstil. I detta tillstånd är alkohol och handdesinfektionsmedel viktiga vätskor, men de måste användas på rätt sätt. Vidrör alkoholbehållare eller handdesinfektionsmedel med infekterade händer

Kör utan skärm / skärm (utan huvud) på Raspberry Pi eller andra Linux / unix -baserade datorer: 6 steg

Kör utan skärm / skärm (utan huvud) på Raspberry Pi eller andra Linux / unix -baserade datorer: När de flesta köper en Raspberry PI tror de att de behöver en datorskärm. Slösa inte dina pengar på onödiga datorskärmar och tangentbord. Slösa inte din tid på att flytta tangentbord och bildskärmar mellan datorer. Bind inte upp en TV när det är nej

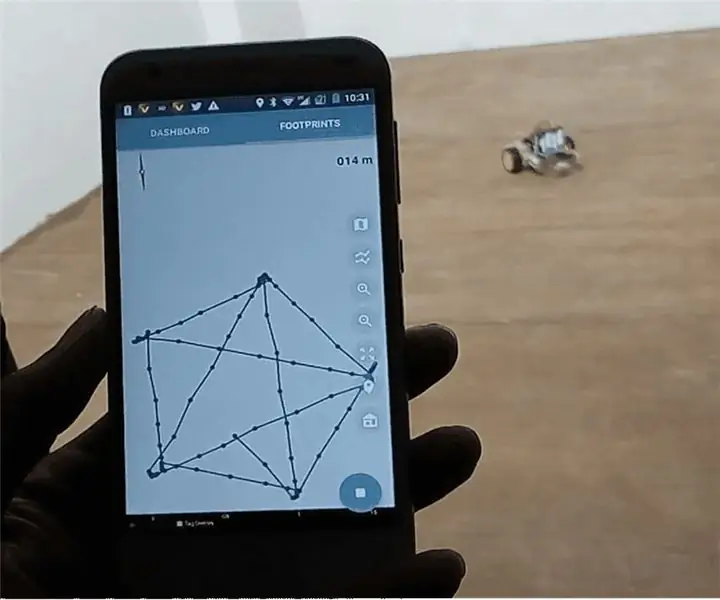

Navigera robot med skosensorer, utan GPS, utan karta: 13 steg (med bilder)

Navigera robot med skosensorer, W/o GPS, W/o karta: Roboten rör sig i en förprogrammerad väg och överför (över bluetooth) sin faktiska rörelseinformation till en telefon för spårning i realtid. Arduino är förprogrammerad med sökväg och oblu används för att känna av robotens rörelse. oblu överför rörelse till

Gå online utan att bli snooped: Tor (The Onion Router): 4 steg (med bilder)

Gå online utan att bli snooped: Tor (The Onion Router): När du går online lämnar du spår överallt. Du kan umgås med vänner på snabbmeddelanden, kolla in webbplatser eller ladda ner musik. Om du bor i ett land där snopare nyfiken på vad vanliga medborgare gör online (lke, um, U

Åtkomst Kontrollera en server eller de flesta Windows -datorer på distans: 6 steg

Åtkomst Kontrollera en server eller de flesta Windows -datorer på distans: Denna instruerbara är en kombination av några idéer som jag har sett här på instruktioner. Ha4xor4life lade enkelt ut en instruerbar kallad Check up on your personal file server. Det är en bra idé men det krävdes en bildskärm med två ingångar