Innehållsförteckning:

- Författare John Day day@howwhatproduce.com.

- Public 2024-01-30 12:45.

- Senast ändrad 2025-01-23 15:11.

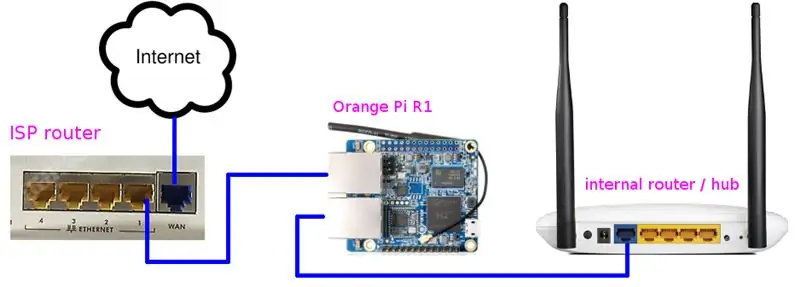

Jag var tvungen att köpa en annan Orange Pi:) Detta berodde på att min SIP -telefon började ringa mitt på natten från konstiga nummer och min VoIP -leverantör antydde att det berodde på portskanningar. En annan anledning - jag hade hört för ofta om routrar som hackats och jag har en router som jag inte får administrera (Altibox/Norge). Jag var också nyfiken på vad som hände i mitt hemnätverk. Så jag bestämde mig för att skapa en bro-brandvägg, transparent för TCP/IP-hemnätverk. Jag testade det med en dator, sedan bestämde jag mig för att köpa OPi R1 - mindre brus och mindre strömförbrukning. Om du har din egen anledning att ha en sådan hårdvaru brandvägg - det är lättare än du tror! Glöm inte att köpa en kylfläns och ett anständigt micro SD -kort.

Steg 1: OS och kablage

Jag installerade Armbian:

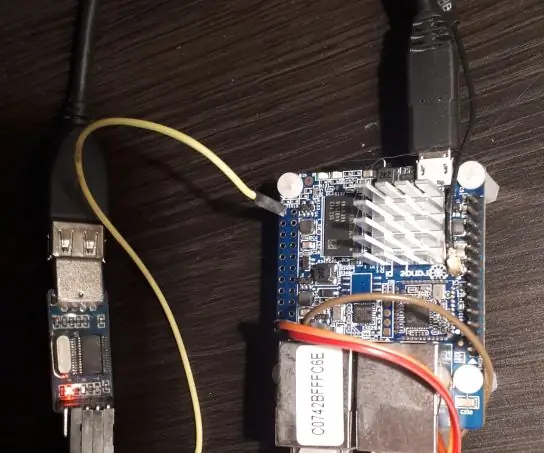

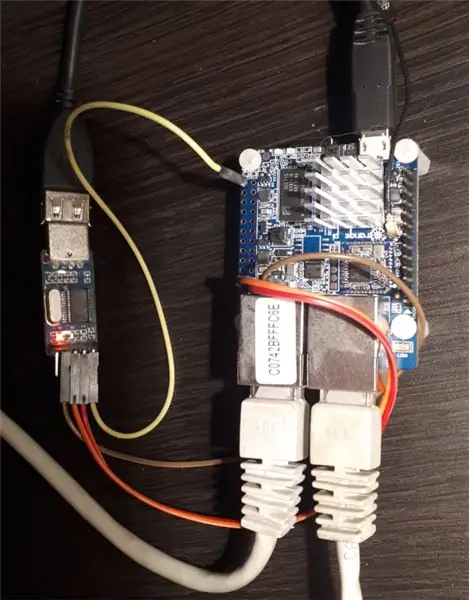

Som du kanske har märkt använde jag USB TTL -omvandlare för att ha åtkomst till seriekonsol, vilket inte var nödvändigt, standard nätverkskonfigurationen förutsätter DHCP.

Den enda kommentaren till omvandlaren - i många självstudier föreslås ingen VCC -anslutning. För mig fungerade det bara när strömförsörjningen var ansluten (3,3V är den enda fyrkantiga stiftet på kortet). Och det skulle överhettas om det inte var anslutet till USB innan strömförsörjningen slogs på. Jag antar att R1 har pinout -kompatibel med OPi Zero, jag har problem med att hitta R1 -scheman.

Efter att ha startat Armbian, bytt rotlösenord och några uppdaterings-/uppgraderingsgrejer hittade jag två gränssnitt ('ifconfig -a') - eth0 och enxc0742bfffc6e. Kontrollera det för att du kommer att behöva dem nu - det mest fantastiska är att för att förvandla din R1 till en Ethernet -bro behöver du bara justera/etc/network/interfaces -filen. Jag blev förvånad över att Armbian kommer med några förkonfigurerade versioner av filen inklusive interfaces.r1switch - låter som vad vi behöver men det fungerar inte.

En annan viktig sak var korrekt identifiering av Ethernet -portar - enxc0742bfffc6e var den nära seriella stift.

Innan du får R1 att tappa kontakten med Internet (OK, detta kunde ha konfigurerats bättre) installerar du bara en sak:

sudo apt-get install iptables-persistent

Steg 2:/etc/network/interfaces

Om du byter ditt lokala nätverk till eth0 än du behöver följande gränssnittsfil (du kan alltid återgå till orig -versionen med sudo cp interfaces.default -gränssnitt; starta om):

auto br0iface br0 inet manual

bridge_ports eth0 enxc0742bfffc6e

bridge_stp av

bridge_fd 0

bridge_maxwait 0

bridge_maxage 0

Steg 3: Iptables

Efter omstart bör din R1 vara transparent för nätverket och fungera som en kabelkontakt. Låt oss nu göra livet svårare för de onda där ute - konfigurera brandväggsregler (hashade rader är kommentarer; anpassa nätverksadresser till din DHCP -konfiguration!):

# blinka alla och stäng dörrar

iptables -Fiptables -P INPUT DROP

iptables -P FRAMÅT DROP

iptables -P OUTPUT DROP

# men låt det interna nätverket gå utanför

iptables -A INPUT -m physdev --physdev -is -bridged --physdev -in eth0 -s 192.168.10.0/24 -j ACCEPT

iptables -A FORWARD -m physdev --physdev -is -bridged --physdev -in eth0 -s 192.168.10.0/24 -j ACCEPT

# låt DHCP gå igenom bron

iptables -A INPUT -i br0 -p udp --port 67:68 -sport 67:68 -j ACCEPTERA

iptables -A FORWARD -i br0 -p udp --dport 67:68 --sport 67:68 -j ACCEPTERA

# all etablerad trafik bör vidarebefordras

iptables -A FORWARD -m conntrack --ctstate ESTABLISHED, RELATED -j ACCEPT

# bara för lokal webbläsare - tillgång till övervakningsverktyg som darkstat

iptables -A INPUT -i lo -j ACCEPT iptables -A OUTPUT -o lo -j ACCEPTERA

#blockfusk

iptables -A FORWARD -m physdev --physdev -is -bridged --physdev -in enxc0742bfffc6e -s 192.168.10.0/24 -m limit --limit 5/min -j LOG -log -level 7 --log -prefix NETFILTER

iptables -A FORWARD -m physdev --physdev -is -bridged --physdev -in enxc0742bfffc6e -s 192.168.10.0/24 -j REJECT

Steg 4: Slutliga överväganden

Efter en vecka - det fungerar perfekt. Det enda jag kommer att göra (och skicka här) är nätverksövervakning och åtkomst via ssh. Jag upprepar - byte av gränssnittsfil till innehållet som jag har bifogat kommer att koppla bort R1 -enheten från IP -nätverk - endast seriell fungerar.

6 juni 2018: överbryggning är inte så mycket arbete att göra men R1 avger mycket värme, alldeles för mycket. Ett enkelt kylfläns blir väldigt varmt - konstigt & jag gillar det inte. Kanske är det ok, kanske har någon annan lösning än en fläkt.

18 augusti 2018: 'armbianmonitor -m' visar 38 Celsius, vilket är långt under min personliga uppfattning. Jag kände en betydande förändring (ned) när jag sänkte klockan lite:

echo 1000000>/sys/devices/system/cpu/cpu0/cpufreq/scaling_max_freq

BTW - Jag har lyckats ansluta till mitt hem WLAN men R1 har inte fått någon IP via DHCP, statiska tilldelningsdeos fungerar inte heller. Det var mitt första försök att ha ett administrativt gränssnitt, annat än ett seriellt. En annan idé är att fortfarande ha en IP tilldelad en av ethernet -portarna. Jag återkommer till detta om några månader.

Rekommenderad:

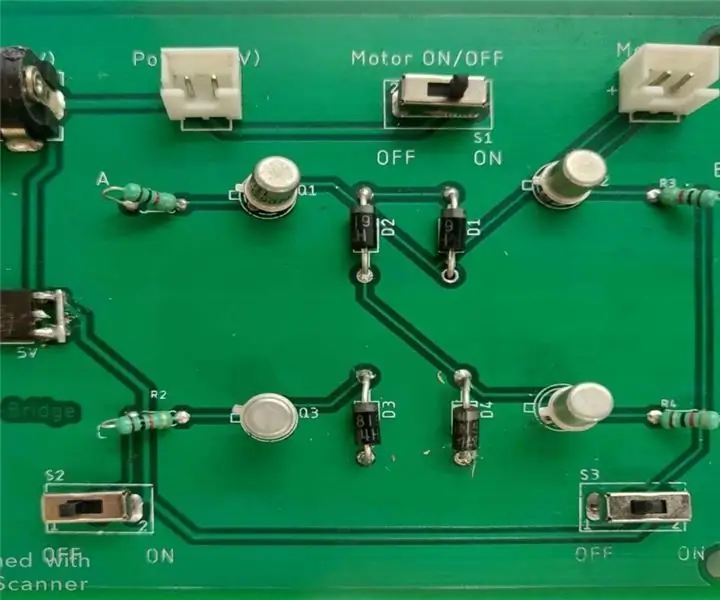

Tiny H-Bridge drivrutiner - Grunder: 6 steg (med bilder)

Tiny H-Bridge drivrutiner | Grunder: Hej och välkommen tillbaka till en annan instruerbar! I den föregående visade jag dig hur jag skapade spolar i KiCad med ett python -skript. Sedan skapade och testade jag några varianter av spolar för att se vilken som fungerar bäst. Mitt mål är att ersätta det stora

Bygg Rainbow Interactive Bridge med Minecraft Raspberry Pi Edition: 11 steg

Bygg Rainbow Interactive Bridge med hjälp av Minecraft Raspberry Pi Edition: Igår såg jag min 8-åriga brorson spela Minecraft med Raspberry Pi jag gav honom tidigare, då fick jag en idé, som använder kod för att göra en anpassad och spännande Minecraft- pi LED block projekt. Minecraft Pi är ett bra sätt att komma igång med

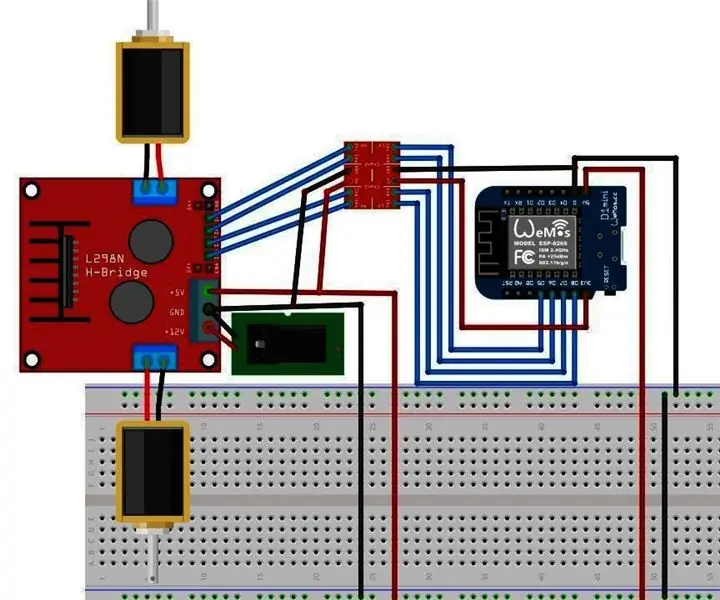

Använda pulserade solenoider med Wemos D1 Mini och H-Bridge för bevattning: 7 steg

Använda pulserade solenoider med Wemos D1 Mini och H-Bridge för bevattning: För denna instruerbara ville jag skapa en lösning så att jag på distans kan slå på ett sprinklersystem eller automatiskt vattna mina plantor. Jag kommer att använda en wemos D1 för att styra pulserade solenoider. Dessa solenoider använder mycket mindre ström eftersom när de har mottagning

DC -motor körning med H Bridge: 9 steg

DC -motor körning med H Bridge: Hej killar! I den här instruktionsboken kommer jag att visa dig hur man bygger en H -bro - en enkel elektronisk krets som gör att vi kan applicera spänning för att ladda i båda riktningarna. Det används vanligtvis i robotikapplikation för att styra DC -motorer. Genom att använda H Brid

OrangeBOX: OrangePI -baserad säker lagringsenhet för säkerhetskopiering: 5 steg

OrangeBOX: OrangePI-baserad säker lagringsenhet: OrangeBOX är en allt-i-ett fjärrlagringsbackup för alla servrar. Din server kan vara infekterad, skadad, torkad och alla dina data är fortfarande säkra på OrangeBOX och vem skulle inte vilja ha ett omöjligt uppdrag som backup -enhet vad du bara planerar