Innehållsförteckning:

- Författare John Day day@howwhatproduce.com.

- Public 2024-01-30 12:44.

- Senast ändrad 2025-01-23 15:11.

Denna instruktion visar en metod för automatisk trådlös anonymitet med två säkerhetsapplikationer.

Steg 1: Ladda ner programmen

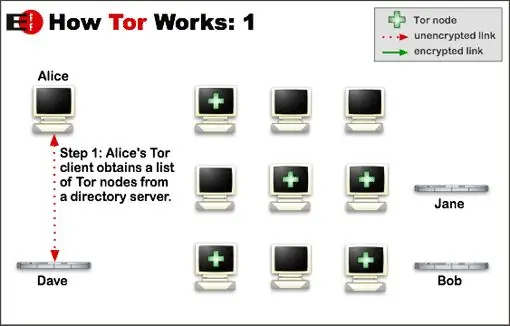

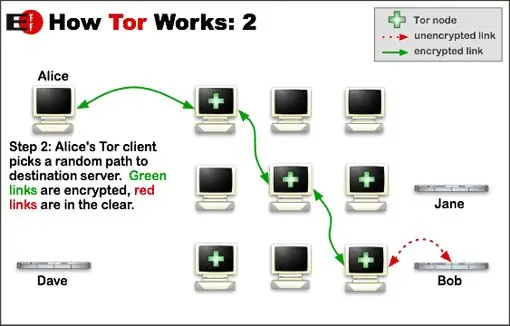

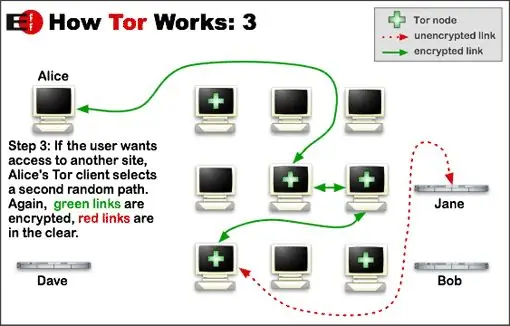

Bildkälla: https://commons.wikimedia.org/wiki/File:Tor-onion-network.png, används med tillstånd (https://privacycanada.net/).

De två applikationerna vi kommer att använda kallas MadMAC och TOR.

När en dator ansluter till ett trådlöst nätverk får den vanligtvis en IP via en DHCP -server, som i princip bara är en metod för att tillhandahålla dynamiska IP -adresser så att alla inte behöver sätta sig ner och räkna ut vilken IP alla andra använder och sedan ställa in manuellt en på egen maskin. När en begäran görs till en DHCP -server registreras två uppgifter, din MAC -adress och ditt värdnamn. Vad MadMACs gör är att randomisera båda dessa automatiskt till dig varje gång du startar, eller varje gång du manuellt säger till programvaran att göra det.

När din dator är ansluten till nätverket, slumpmässigt eller inte, är det mesta av trafiken som lämnar din dator helt klart. Så alla nätverksadministratörer eller *nix -användare med gratis programvara kan avlyssna allt du gör. TOR löser detta problem genom en uppsättning applikationer som anonymiserar din anslutningspunkt och krypterar all din trafik. Så med båda programvarorna installerade har du dolt din identitet från nätverket och gjort all din trafik oläslig av någon annan i nätverket du har valt att ansluta till. (Tyvärr, nej hur madmacs fungerar, men då är det ganska självförklarande)

Steg 2: Installera och konfigurera MadMACS

För den vanliga användaren är MadMACS -installationen ganska enkel. Du klickar bara på OK eller JA för alla alternativen och ser till att du väljer ditt trådlösa kort för randomisering. I inställningsfönster 5 i MadMACs -programmet får du möjlighet att skriva in ett prefix för den randomiserade MAC -adressen. Detta identifierar bara MAC -märket till DHCP -servern, du kan hitta en databas med prefix här Avancerade, paranoida användare: För superparanoida användare som med rätta inte litar på förkompilerad kod från praktiskt taget okända utgivare, tillhandahålls källan med det kompilerade programmet. Jag har gjort en instrutable om hur man gör detta. Kompilatorn är tillgänglig från AUTOIT, här. Du vill ha version 3.

Steg 3: Installera Tor

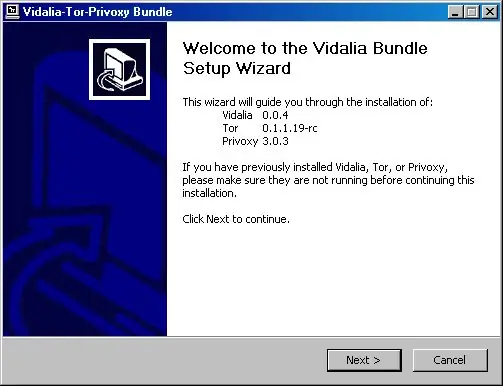

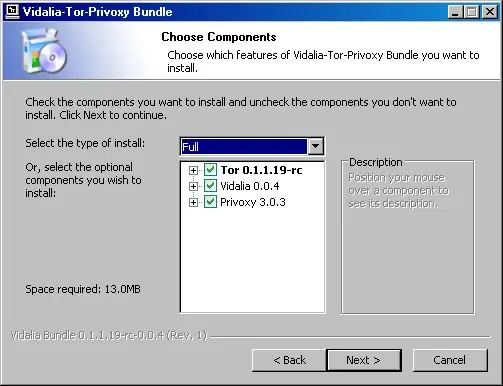

Att installera TOR är lika enkelt som att installera något annat program. Så klicka bara på nästa tills det är helt installerat.

Den svåra delen är att konfigurera dina program för att använda det. Här är några skärmdumpar av Tor -installationsprogrammet, oroa dig inte om dina versionsnummer är olika och låt alla alternativ vara markerade.

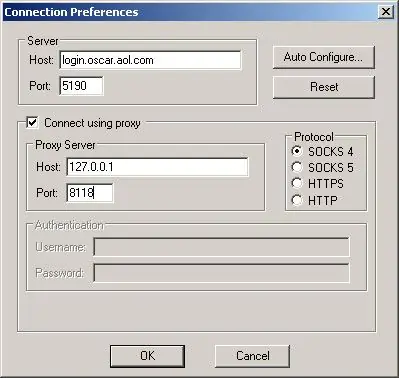

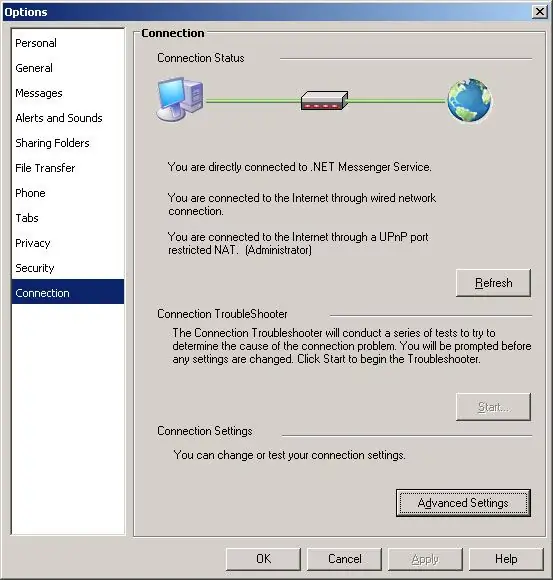

Steg 4: Konfigurera dina program för att använda TOR

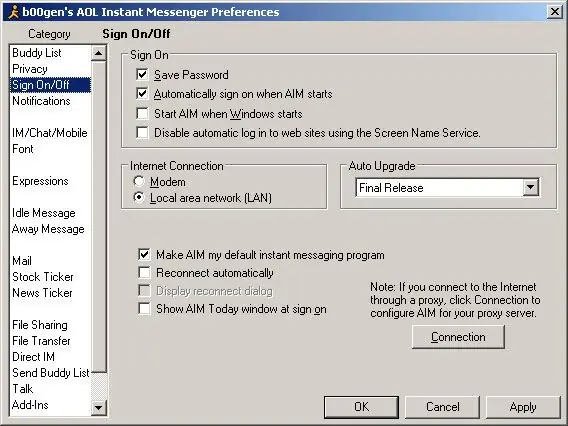

TOR är ett anonymiseringsprogram som är anslutet via en proxy som ingår i sviten. Om du använder Firefox är det otroligt enkelt att börja använda TOR, allt du behöver göra är att gå till Tor Button -tilläggssidan och installera den. När du behöver bläddra anonymt (och säkert) klickar du bara på tor -knappen och du är redo. För dina andra program måste du leta upp hur programmet fungerar med proxyservrar och ange informationen manuellt. Eftersom det finns så många olika program som människor använder kommer jag inte att lista några här, men jag kommer att ge detaljer på begäran. Lämna bara en kommentar med programnamnet så svarar jag med en kort instruktion. Proxydetaljer för TOR:: localhost port 8118 Eller 127.0.0.1 port 8118 Jag har lagt till tre exempel på program som jag tror fortfarande är något populära, var och en är två bilder med kommentarer. De två första är Aim, andra två är MSN, tredje två är Pidgin, gaim -efterträdaren.

Steg 5: Se till att allt fungerar

Mitt grundläggande självtest är att peka Firefox på Whatismyip och se till att det inte är min hem -IP. för att testa det i fältet, växla tor -knappen medan du trycker på din uppdateringsnyckel, när tor -knappen är på bör den vara en annan IP än när den är avstängd. Om allt fungerar, startar din bärbara dator nu med en randomiserad MAC och värdnamn, och TOR startar och låter dig kryptera all din trafik. Det köptes upp att TOR -utgångsnoder fortfarande kunde avlyssna din trafik. För säker webbsurfning via en exit -nod kan du använda webbplatser som https://www.conceal.ws/ som krypterar trafiken genom hela din session. Fler sajter som den här skulle uppskattas. Eventuella problem, kommentera gärna. Det är för tillfället, förbli anonym.

Rekommenderad:

Automatisk handdesinfektion: 8 steg

Automatisk handdesinfektion: COVID-19-pandemin har blivit något som allmänheten har hört mycket ofta under 2020. Varje medborgare som hör ordet "COVID-19" kommer omedelbart att tänka på ordet "Farligt", "Dödligt", "Håll rent”Och andra ord. Denna COVID-19 har också

DIY automatisk handdesinfektionsdispenser: 6 steg

DIY automatisk handdesinfektionsdispenser: I detta projekt kommer vi att bygga en automatisk handdesinfektionsdispenser. Detta projekt kommer att använda Arduino, ultraljudssensor, vattenpump och handsprit. En ultraljudssensor används för att kontrollera närvaron av händer under utloppet på desinfektionsmaskinen.

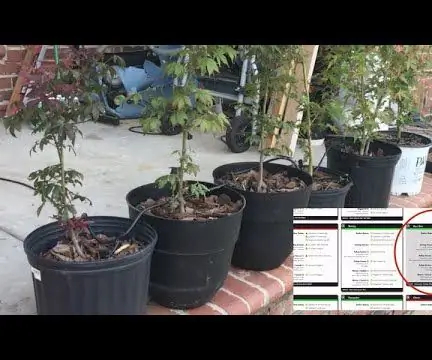

WiFi automatisk växtmatare med behållare - inomhus/utomhus odlingsinställning - vattenväxter automatiskt med fjärrövervakning: 21 steg

WiFi Automatisk växtmatare med behållare - Inomhus/utomhus odlingsinställning - Vattenväxter automatiskt med fjärrövervakning: I den här självstudien kommer vi att visa hur du installerar ett anpassat inomhus/utomhus växtsystem som automatiskt vattnar växter och kan övervakas på distans med Adosia -plattformen

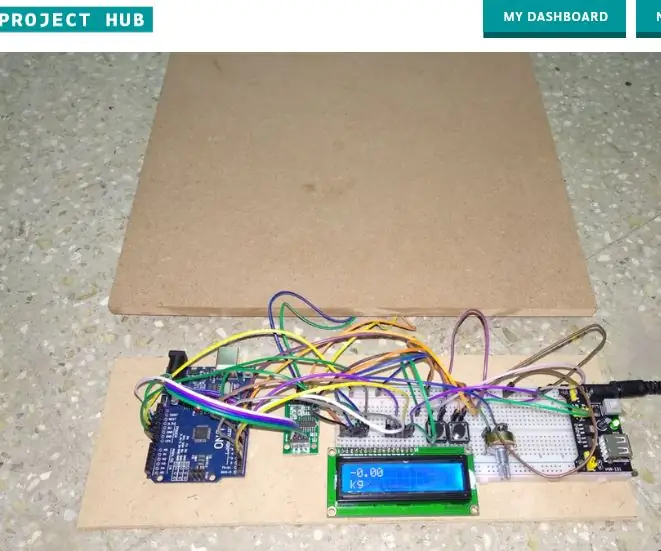

Bygg en automatisk vattentank med WiFi -varningar för odlingsinställningar: 11 steg

Bygg en automatisk vattentank med WiFi -varningar för odlingsinställningar: I det här självstudieprojektet visar vi hur du bygger en automatisk vattentank med WiFi -varningar för en odlingsinstallation eller för ett automatiskt vattningssystem för dina djur som hundar, katter, kycklingar osv

Anonym bläddrar med Tor (installation) på Raspberry Pi 3 .: 6 steg

Anonym bläddrar med Tor (installation) på Raspberry Pi 3: Hej alla. Det här är en instruktion om hur du installerar och använder Tor för att komma åt anonymt till Internet. Hela installationen tar lite tid så ta en kopp kaffe och börja skriva lite Detta är inte en Tor Relay -installation