Innehållsförteckning:

- Författare John Day day@howwhatproduce.com.

- Public 2024-01-30 12:40.

- Senast ändrad 2025-01-23 15:10.

Trött på att dina "smarta" enheter avlyssnar dig? Då är den här övervakningshackningsverktyget något för dig!

HacKIT är ett lågt till högteknologiskt medborgarskydd (integrerat) kit för omdesign, hackning och återvinning av Amazon Echo, Google Home och Apple Siri. Röstenheterna är utrustade med 3D-tryckta”wearables” och en ljudgenererande krets som döljer och förvirrar taligenkänningsalgoritmer.

Den använder spekulativ design som en form av medborgerligt motstånd mot att skapa beslutsfattare runt om i världen att undergräva övervakningskapitalismens hegemoni. Det sätter ett utropstecken på övervakning och avslöjar i vilken utsträckning vi har överlistats av våra "smarta" enheter.

Min förhoppning är att detta kommer att vara en verktygssats för att kritiskt skapa/skapa/uppfinna mänsklighetscentrerad teknik och framtid. Ha så kul!

Tillbehör

Ladda ner CAD -modeller för 3D -tryckta "wearables" och ljudprover här.

Steg 1: (Metod #1) Taktilt hack

HacKIT har tre hackningsmetoder för att tillgodose ett stort antal tillverkare. Taktil hack är en låg till ingen teknik för att stänga av och tysta Alexa.

Material: Mjukgjord lera, gummiskum, koppartyg

Så här använder du: Som framgår av bilderna ovan, använd materialet för att täcka mikrofoner på dina röstenheter

Resultat: Röstinspelning är dämpad och avstängd

Steg 2: (Metod #2) Algoritmiskt hack

Det här hacket syftar till att mata taligenkänningsalgoritmerna för Alexa, Google och Siri med falska data för att störa deras förmåga att bygga en riktad användarprofil. Ljudslingor spelas upp vid upprepning och utlöser falskt dataankänning. Vissa ljudprover inkluderar vitt brus xx

Material: Adafruit Audio FX soundboard (16MB), 2 miniatyrhögtalare, lipobatteri och laddare, switch, ljudfiler, 3D -tryckta "wearables"

Hur man använder:

Steg 1: Ladda ner ljudfiler och överför till soundboard

Steg 2: Ladda ner CAD-filer och 3D-print "wearables"

Steg 3: Lödhögtalare, batteriladdningsport och byt till ljudkort

Steg 4: Montera krets med 3D -bärbara och du är klar!

Resultat: Taligenkänningsalgoritmer kan inte exakt utveckla din användarprofil och skydda din identitet och integritet

Steg 3: (Metod #3) Obfuscation Hack

Metod 3 ger beslutsfattare större flexibilitet när det gäller hackets specificitet. Medan Algorithmic Hack spelar hörbara ljudslingor tillåter obfuscation -hacket användning av ultraljudsfrekvenser över det mänskliga hörselområdet för att dölja ljudinspelningarna från Alexa, Google och Siri. För det har jag inkluderat ett kretskort som jag designat och byggt. Tillverkare kan också bygga vidare på Björns arbete med att anpassa wake-word och minska falska triggers. Project Alias låter också användare inaktivera det vita bruset med wake-word.

Material: PCB för ultraljudsfrekvenser, ATtiny45, 2 Class-D ljudförstärkare, Raspberry Pi (tillval), 2 miniatyrhögtalare, lipobatteri och laddare, switch, 3D-tryckta "wearables", Arduino-kod för att programmera ATtiny45

Hur man använder (ultraljudsfrekvens):

Steg 1: Ladda ner Eagle PCB -fil och skicka in för tillverkning

Steg 2: Ladda ner Arduino -kod och programmera ATtiny45

Steg 3: Ladda ner CAD-filer och 3D-print "wearables"

Steg 4: Lödhögtalare, batteriladdningsport och byt till kretskort

Steg 5: Montera krets med 3D -bärbara och du är klar!

Hur man använder (Project Alias): Se Björns dokumentation här

Resultat: Mikrofoner från Amazon Echo och Google Home döljs med ultraljud / vita brusfrekvenser som förhindrar oberättigad röstinspelning när en användare inte aktivt använder sin enhet. Det ger användarna både den praktiska funktionaliteten som en röstassistent samtidigt som det skyddar användarens integritet!

Steg 4: Hacka bort

Detta projekt är bara ett av många fall att motstå och undergräva övervakning i en tid av övervakningskapitalism. Designers, tillverkare och teknologer har en etisk roll att spela i att demontera och avslöja den svarta lådan med övervakning. Min förhoppning är att framtida hackare ska iterera, lägga till, redigera och bygga på detta arbete.

"Kan spekulativ design inta en social och möjligen politisk roll genom att kombinera det poetiska, kritiska och progressiva genom att använda alltför fantasifullt tänkande på allvarligt stora frågor?" - Spekulativt allt: Design, skönlitteratur och sociala drömmar (Dunne och Raby, 2013)

Rekommenderad:

Point to Point Atari Punk -konsol ett och ett halvt: 19 steg

Point to Point Atari Punk Console One and a Half: What! ?? En annan Atari Punk Console -byggnad? Vänta vänta vänta folk, den här är annorlunda, lovar. Waaay 1982, Forrest Mims, häfteförfattare till Radio Shack och Young Earth Creationist (emoji med rollögon) publicerade planerna till hans Stepped Tone Genera

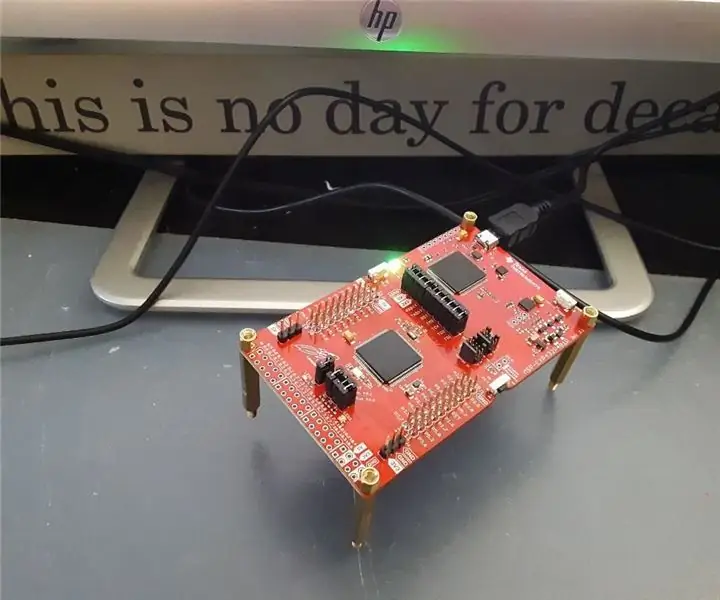

Steg-för-steg-utbildning i robotik med ett kit: 6 steg

Steg-för-steg-utbildning i robotik med ett kit: Efter ganska många månader av att bygga min egen robot (se alla dessa), och efter att två gånger ha misslyckats med delar, bestämde jag mig för att ta ett steg tillbaka och tänka om min strategi och riktning. De flera månaders erfarenhet var ibland mycket givande och

PC -Privacy - Arduino Automated Privacy for Your Computer: 5 Steps (with Pictures)

Pc -Privacy - Arduino Automatiserad sekretess för din dator: Problemet: Om du bor med andra människor eller har ett eget kontor kanske du känner till problemet med att människor slumpmässigt dyker upp i ditt rum medan du arbetar med konfidentiell data eller bara har några konstiga saker som öppnas på den andra skärmen från

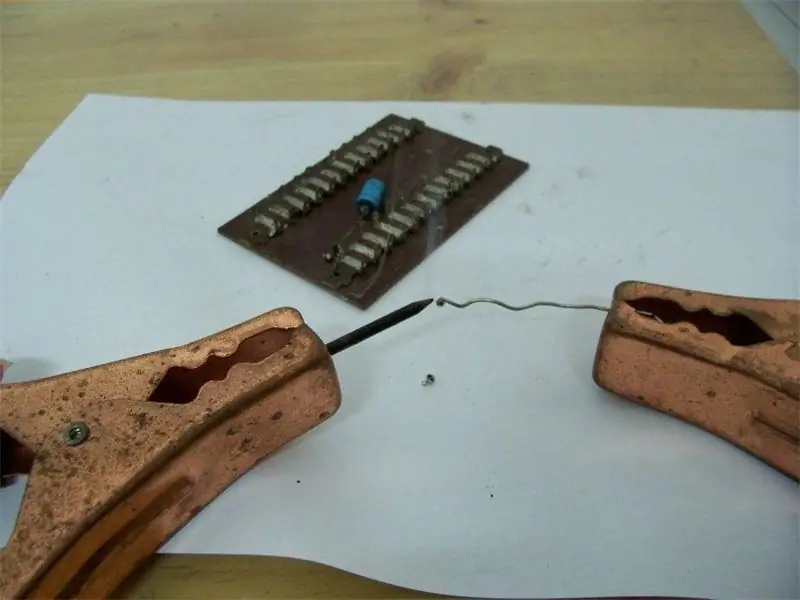

Lödning med ett AA -batteri och ett bilbatteri: 8 steg

Lödning med ett AA -batteri och ett bilbatteri: Du behöver ett bilbatteri, AA -batteri, bygelkablar och löd. Genom att röra kolstången från AA -batteriet med lödet stängs kretsen - detta producerar värme (& ljus!) Som smälter lodet. Det som är intressant är att värmen är lokaliserad

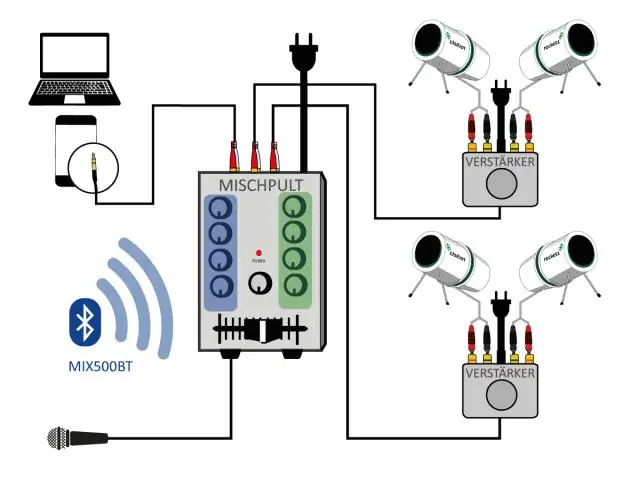

Så här ansluter du ett mixerkort och en mikrofonorm till ett ljudsystem: 3 steg

Så här ansluter du ett mixerkort och en mikrofonorm till ett ljudsystem: Videon täcker grunderna för att ansluta en ljudmixer (mixerkort eller konsol) till ett ljudsystem med en mikrofonormkabel. Den täcker mikrofonen och skickar anslutningar. För mer information: http://proaudiotraining.com